La Delincuencia Común, que de común no tiene nada pues ataca de forma organizada, está altamente especializada y cuenta con recursos económicos enormes y canales técnicos que venden software, hardware, metodología e información; ejemplo, números de tarjetas de crédito, información biográfica de clientes, software malicioso, infiltrados, Sniffer, copiadores de bandas magnéticas, cámaras espías, equipos de interceptación de celulares, bases de datos de redes sociales, entre otras, la Dark Web como proveedor ofrece de todo desafortunadamente.

Ataques cibernéticos: Generalmente les llamamos en todos los medios «hackers» pero deberíamos calificarlos como «Ciberdelincuentes, la ingeniería social, Malware , Whaling, Phishing y todos los ishing; son gente con métodos que fácilmente logran obtener datos – información, mucha de esta información es expuesta por nosotros debido a que no medimos adecuadamente el riesgo al interior de las empresas, usuarios y clientes quienes son los custodios de las “llaves de acceso”.

Los blancos preferidos son los clientes de la banca personal, Pymes y medianas empresas que no tiene seguridad informática robusta, cultura de seguridad y que sus mecanismos incipientes en la administración del riesgo informático no maduran al mismo ritmo del negocio.

La importancia está en conocer al enemigo, entendiendo cómo están divididos los perpetradores y las víctimas. El 39% de los perpetradores son agentes externos, Clientes 26%, hackers 24%, Vendor y Supplier 19%.

El 37% de los eventos están asociados a personal interno, donde el 31% es Staff y 26 % corresponde a los niveles gerenciales (Senior management).

Finalmente, el 20% de los siniestros corresponden a colusión entre perpetradores externos y empleados. (Fuente PwC´s 2000 Global Economic Crime and Faud Survey)

De que se nutren: Información.

Uno de los temas que más preocupa en la administración bancaria, en materia de seguridad, se centra en el manejo de la información. Las áreas de Seguridad de la Información han evolucionado sustancialmente y se han integrado a las áreas comerciales para perfeccionar productos financieros en una positiva dinámica de crecimiento, por ello es importante mantener la cultura / conciencia, (awareness), como doctrina esencial del gobierno corporativo y extenderlo a los clientes, ejemplo que debemos seguir.

Las cadenas de suministros como los outsourcing y otros proveedores estratégicos deben ser auditados con el mismo régimen interno, ya que ellos juegan un roll importante y deben estar sintonizados íntegramente con nuestros valores corporativos. A modo de ejemplo, la custodia de bases de clientes, procedimientos, hardware y software deben ser evaluados y monitoreados por especialistas de la empresa contratante a fin de evitar perdida de información y sanciones legales, así como perdida de imagen, reputación y competitividad.

Nuestros Colaboradores: Sin duda alguna el recurso humano interno y de terceros que siempre debe estar como prioridad para mantener el control. Debe ser estable laboralmente hablando, sensibilizado frente al riesgo, construir con ellos canales de comunicación honestos y oportunos. Evaluando periódicamente aspectos de confiabilidad y valores inherentes a su responsabilidad, lealtad y ética. Ejemplo: capacidad de endeudamiento, estilo de vida, entre otros.

En la parte transaccional, es importante controlar no solo quien hace y aprueban las operaciones y transacciones, también los medios que se utilizan para evitar suplantciones. Hoy con el Homework, algunas empresas usan hardware del empleado y canales de comunicación públicos, los primeros sin protecciones, en algunos casos con software no licenciado y con aplicaciones de riesgo (redes sociales), en el segundo caso aplicaciones para conferencias (gratuitas) que no ofrecen seguridad plena. Todas las herramientas en las que se almacene/manipule información interna y confidencial deben estar certificadas por un experto en forma periódica.

Priorice su matriz de riesgo y evalúela con el comité de gerencia, califíquela y audítela con frecuencia por lo menos de forma anual.

En resumen, la cultura de seguridad de la información es una doctrina de permanente evaluación y difusión. Quien no conozca el riesgo está llamado a ser “la víctima”.

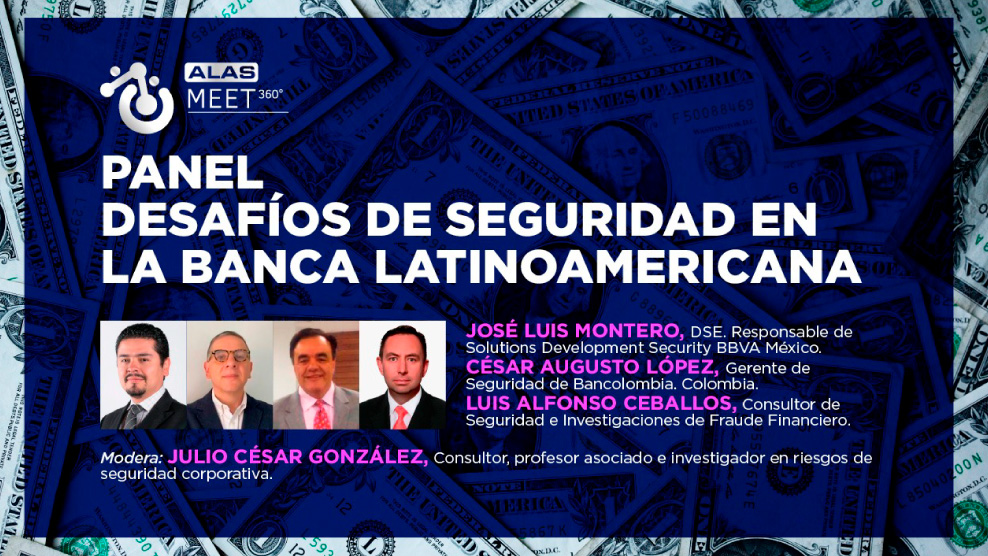

Luis Alfonso Ceballos G.

Consultor.

I like what you guys are up too. This type of clever work and exposure!

Keep up the very good works guys I’ve included you guys to my

personal blogroll.

Hello just wanted to give you a brief heads up and let you know a few of the pictures aren’t loading properly.

I’m not sure why but I think its a linking issue.

I’ve tried it in two different web browsers and both show the same results.

I like the helpful info you supply for your articles.

I’ll bookmark your blog and check once more right here

regularly. I’m slightly certain I’ll be told many new stuff proper right

here! Best of luck for the next!

best india pharmacy http://indiaph24.store/# top 10 online pharmacy in india

best online pharmacy india

india pharmacy mail order https://indiaph24.store/# top 10 online pharmacy in india

п»їlegitimate online pharmacies india

http://lisinopril.network/# rx lisinopril

http://finasteride.store/# buy cheap propecia tablets

propecia order [url=http://finasteride.store/#]get propecia[/url] cost of cheap propecia tablets